Основният аргумент срещу облачните изчисления, изтъкван от неговите противници, е сигурността. BYOE гарантира сигурността на всички ваши облачни услуги. Да видим как.

При облачните изчисления собственикът на данните няма пряк контрол върху тях и е принуден да разчита на доставчика на облачни услуги, за да ги пази от неоторизиран достъп. Най-често приетото решение за защита на информацията, намираща се в облаците, е нейното криптиране.

Проблемът с криптирането на данни е, че то не само предотвратява достъпа на неоторизирани потребители до данните, но също така добавя усложнения при използването на данните за законно упълномощени потребители.

Да предположим, че една компания хоства своите данни в криптирана форма в инфраструктурата на доставчик на облачни услуги (CSP). В този случай се нуждае от някаква ефективна форма на декриптиране, която да не затруднява потребителите да използват данните и приложенията или да не повлиява негативно на тяхното потребителско изживяване.

Много облачни доставчици предлагат на клиентите си опцията да пазят данните си криптирани, като им предоставят инструменти, за да направят декриптирането прозрачно и незабелязано от оторизираните потребители.

Всяка стабилна схема за криптиране обаче изисква ключове за криптиране. И когато криптирането на данните се извършва от същия CSP, който съхранява данните, ключовете за криптиране също се държат от този CSP.

Така че, като клиент на CSP, не можете да имате пълен контрол върху вашите данни, тъй като не можете да се доверите, че вашият CSP ще пази ключовете за криптиране напълно безопасни. Всяко изтичане на тези ключове може да остави вашите данни напълно изложени на неоторизиран достъп.

Съдържание

Защо имате нужда от BYOE

BYOE (донесете собствено криптиране) може също да се нарича BYOK (донесете свои собствени ключове), въпреки че тъй като това са сравнително нови концепции, различните компании могат да придадат на всеки акроним различно значение.

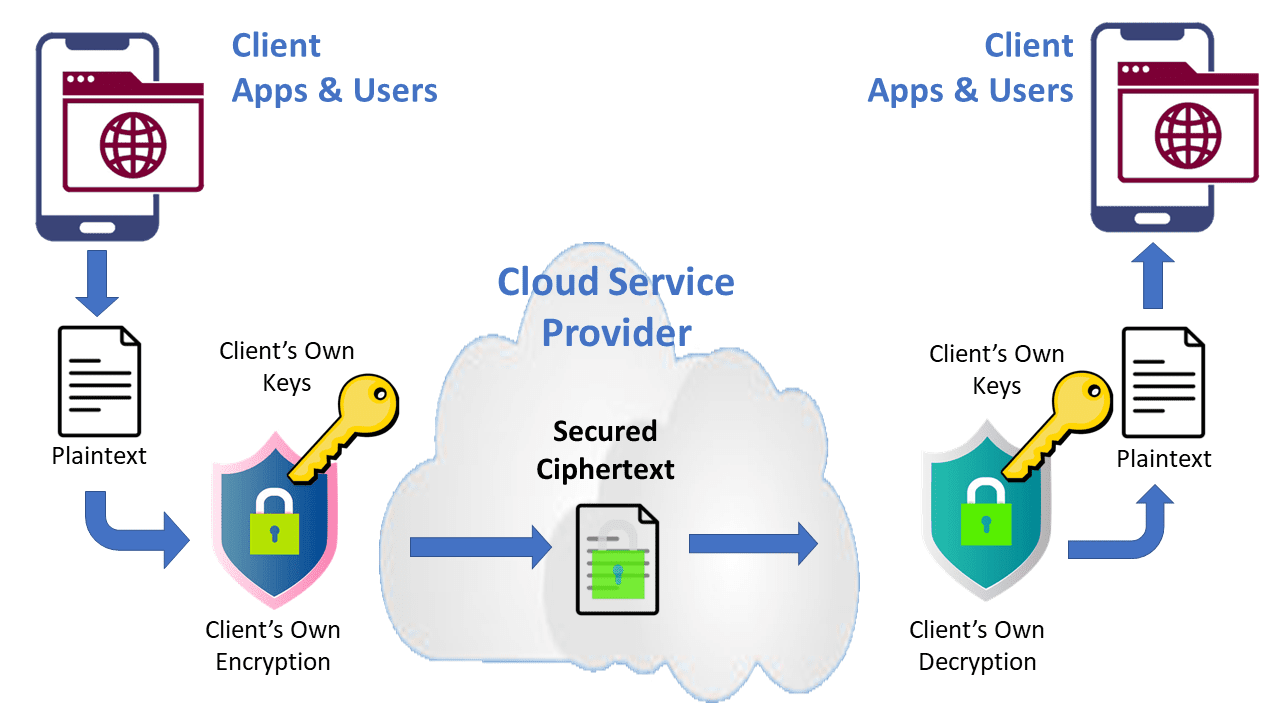

BYOE е модел за сигурност, специално пригоден за облачни изчисления, който позволява на клиентите на облачни услуги да използват свои собствени инструменти за криптиране и да управляват свои собствени ключове за криптиране.

В модела BYOE клиентите на CSP внедряват виртуализирано копие на техния собствен софтуер за криптиране, заедно с приложението, което хостват в облака.

Приложението е конфигурирано по такъв начин, че цялата му информация се обработва от софтуер за криптиране. Този софтуер криптира данните и ги съхранява под формата на шифрован текст във физическото хранилище на данни на доставчика на облачна услуга.

Важно предимство на BYOE е, че позволява на компаниите да използват облачни услуги, за да хостват своите данни и приложения, като същевременно спазват критериите за поверителност на данните, наложени от регулаторите в определени индустрии. Дори в среди на трети страни с множество наематели.

Този подход позволява на компаниите да използват технологията за криптиране, която най-добре отговаря на техните нужди, независимо от ИТ инфраструктурата на доставчика на облачни услуги.

Предимства на BYOE

Основните предимства, които можете да получите от използването на BYOE са:

- Повишена сигурност на данните, хоствани в инфраструктури на трети страни.

- Пълен контрол върху криптирането на данни, включително алгоритъм и ключове.

- Мониторинг и контрол на достъпа като добавена стойност.

- Прозрачно криптиране и декриптиране, за да не повлияе на изживяването при използване на данни.

- Възможност за подсилване на сигурността с хардуерни модули за сигурност.

Обикновено се смята, че е достатъчно информацията да бъде криптирана, за да бъде защитена от риск, но това не е така. Нивото на сигурност на криптираните данни е толкова високо, колкото и сигурността на ключовете, използвани за дешифрирането им. Ако ключовете са разкрити, данните ще бъдат разкрити, дори ако са криптирани.

BYOE е начин да се предотврати оставянето на случайността на сигурността на криптиращите ключове и сигурността, внедрена от трета страна, т.е. вашият CSP.

BYOE е последното заключване на схема за защита на данните, която иначе би имала опасно нарушение. С BYOE, дори ако ключовете за криптиране на вашия CSP са компрометирани, вашите данни няма да бъдат.

Как работи BYOE

Схемата за сигурност BYOE изисква CSP да предложи на своите клиенти опцията да използват свои собствени алгоритми за криптиране и ключове за криптиране.

За да използвате този механизъм, без да засягате потребителското изживяване, ще трябва да разположите виртуализирано копие на вашия софтуер за криптиране заедно с приложенията, които хоствате на вашия CSP.

Корпоративните приложения в схемата BYOE трябва да бъдат конфигурирани така, че всички данни, които обработват, да преминават през приложението за криптиране.

Това приложение се намира като прокси между предния и задния край на вашите бизнес приложения, така че в нито един момент данните да не се преместват или съхраняват некриптирани.

Трябва да се уверите, че задната част на вашите бизнес приложения съхранява версия на шифрован текст на вашите данни във физическото хранилище на данни на вашия CSP.

BYOE срещу собствено криптиране

Архитектурите, които прилагат BYOE, предлагат по-голяма увереност в защитата на вашите данни, отколкото собствените решения за криптиране, предоставени от CSP. Това става възможно чрез използване на архитектура, която защитава структурирани бази данни, както и неструктурирани файлове и среди с големи данни.

Чрез използването на разширения, най-добрите решения на BYOE ви позволяват да използвате данните дори по време на операции за криптиране и повторно въвеждане на ключ. От друга страна, използването на решението BYOE за наблюдение и регистриране на достъпа до данни е начин за предвиждане на откриване и прихващане на заплахи.

Има и BYOE решения, които предлагат като добавена стойност високоефективно AES криптиране, подобрено чрез хардуерно ускорение и подробни политики за контрол на достъпа.

По този начин те могат да установят кой има достъп до данни, по кое време и чрез кои процеси, без да е необходимо да прибягват до специфични инструменти за наблюдение.

Управление на ключове

В допълнение към използването на вашия собствен модул за шифроване, ще ви трябва софтуер за управление на ключове за шифроване (EKM), за да управлявате вашите ключове за шифроване.

Този софтуер позволява на ИТ администраторите и администраторите по сигурността да управляват достъпа до ключовете за криптиране, което улеснява компаниите да съхраняват собствените си ключове и да ги пазят от ръцете на трети страни.

Има различни типове ключове за криптиране в зависимост от вида на данните, които трябва да бъдат криптирани. За да бъде наистина ефективен, софтуерът EKM, който изберете, трябва да може да работи с всякакъв тип ключ.

Гъвкавото и ефективно управление на ключовете за криптиране е от съществено значение, когато компаниите комбинират облачни системи с локални и виртуални системи.

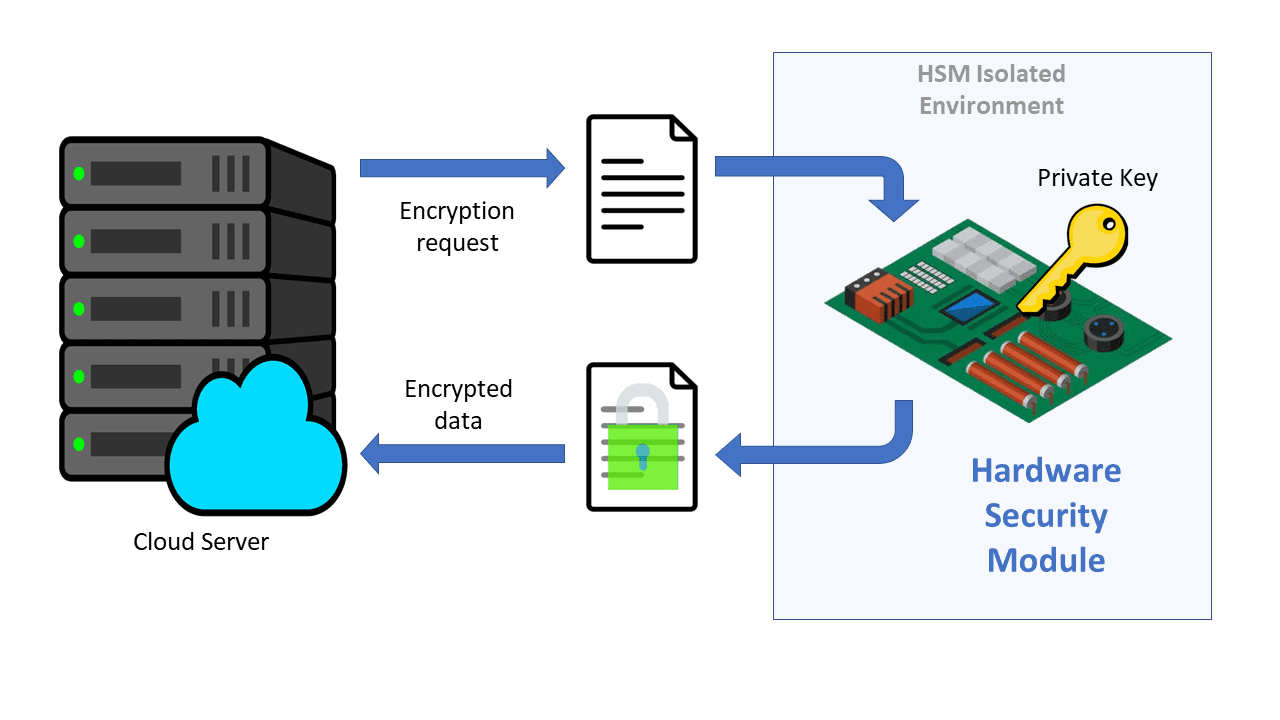

Втвърдяване BYOE с HSM

Модулът за хардуерна сигурност или HSM е физическо защитно устройство, използвано за извършване на криптографски операции бързо и с максимална сигурност. Такива криптографски операции включват криптиране, управление на ключове, декриптиране и удостоверяване.

HSM са проектирани за максимално доверие и устойчивост и са идеални за защита на класифицирани данни. Те могат да бъдат внедрени като PCI Express карти, самостоятелни устройства с Ethernet мрежови интерфейси или просто външни USB устройства.

Те имат свои собствени операционни системи, специално проектирани да увеличат максимално сигурността, а достъпът им до мрежата е защитен от защитна стена.

Когато използвате HSM в комбинация с BYOE, HSM поема ролята на прокси между вашите бизнес приложения и системите за съхранение на вашия CSP, като се грижи за цялата необходима криптографска обработка.

Като използвате HSM за задачи за криптиране, вие гарантирате, че тези задачи не налагат досадни забавяния върху нормалната работа на вашите приложения. В допълнение, с HSM минимизирате шансовете неоторизирани потребители да се намесват в управлението на вашите ключове или алгоритми за криптиране.

В търсене на стандарти

Когато приемате схема за сигурност BYOE, трябва да погледнете какво може да направи вашият CSP. Както видяхме в тази статия, за да бъдат вашите данни наистина защитени в инфраструктурата на CSP, CSP трябва да гарантира, че можете да инсталирате свой собствен софтуер за криптиране или HSM заедно с вашите приложения, че данните ще бъдат криптирани в хранилищата на CSP, и че вие и никой друг няма да имате достъп до ключовете за криптиране.

Можете също така да проучите някои от най-добрите брокерски решения за достъп до облак, за да разширите локалните системи за сигурност на организацията.