Нарастващите рискове от атаки срещу киберсигурността изискват надеждни методи за съхранение и внедряване на данни в облак.

Облачните изчисления са широко възприета концепция, която използва отдалечени сървъри за предоставяне на достъп при поискване до изчислителни ресурси, като приложения, сървъри и хранилище на данни. Тази гъвкавост на достъпа до ресурси от отдалечени местоположения значително увеличи приемането на облачни услуги.

Според статистиката пазарът на облачни приложения се очаква да нарасне от $100 милиарда през 2018 г. до колосалните $168,6 през 2025 г.

Увеличеното внедряване на облака обаче увеличи и честотата на атаките за защита на облака. 45% от нарушенията на данните са базирани на облак, което прави сигурността на облака сериозна грижа за фирми от всякакъв тип и размер.

Следователно необходимостта от нови и модерни стратегии за сигурност породи Cloud Native Security. Отнася се до мерките за сигурност за защита на базирани в облак данни, приложения и инфраструктура.

Този блог ще се потопи по-дълбоко в разбирането на Cloud Native Security – какво означава, ключови концепции, най-добри практики, уязвимости и много други. Така че, прочетете, ако искате да научите повече за тази концепция!

Съдържание

Какво е вградена облачна сигурност?

Cloud Native Security е практика за сигурност за осигуряване на базирани в облак приложения, платформи и инфраструктура, използвайки модел за доставка на облачни изчисления.

Основният му фокус е да се възползва от уникалните характеристики на облачните изчисления, като мащабируемост, автоматизация и гъвкавост.

Той изгражда сигурност от началото на процеса на разработка през производството, като осигурява множество слоеве за сигурност и последователно наблюдение за откриване на нови уязвимости.

Модерната Cloud Native архитектура използва авангардна инфраструктура и софтуерна технология, за да позволи на компаниите и предприятията да разгръщат своите приложения едновременно и сигурно, като набляга на облачната инфраструктура.

Как работи вградената сигурност в облака?

Cloud Native се отнася до преоткриване, иновации и трансформиране на начина, по който компаниите извършват разработка на софтуер.

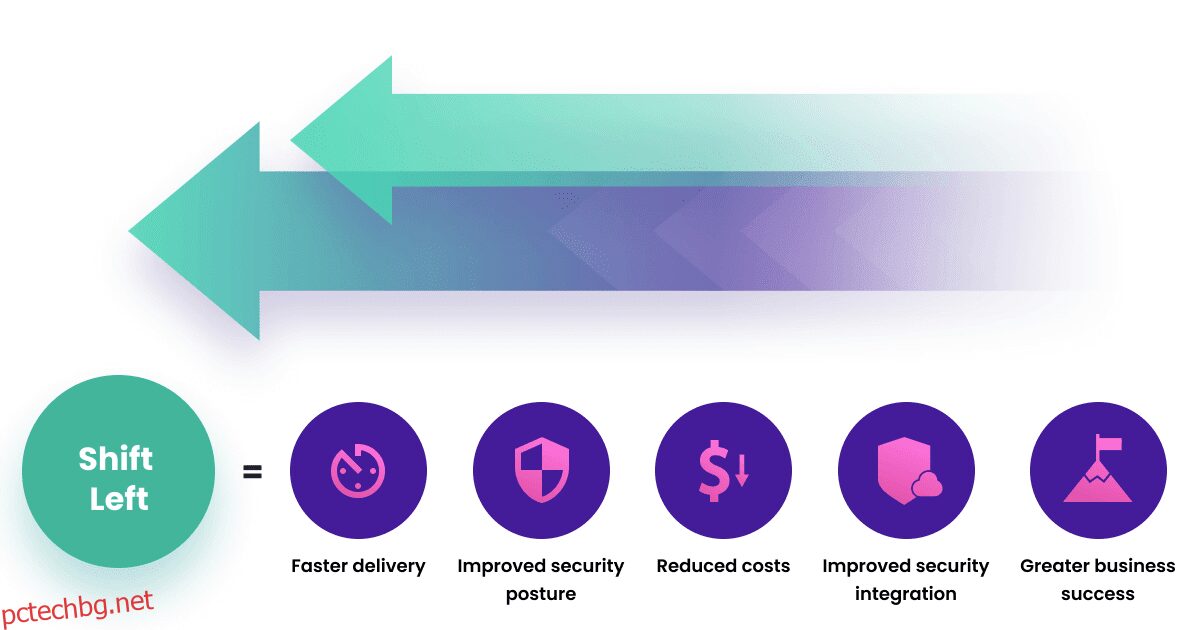

Въпреки че изместването на сигурността вляво от разработката на софтуер набира популярност, наличието на сигурност на всяка контролна точка и интегрирането на сигурността през целия жизнен цикъл на разработка на софтуер (SDLC) е много по-ефективно.

Източник: snyk.io

Източник: snyk.io

Този метод с изместване наляво дава приоритет на сигурността на най-ранния етап на SDLC, което улеснява отстраняването на уязвимостите и предотвратяването на затруднения.

Cloud Native Security прилага същия принцип и адресира проблемите със сигурността, като коригира правилно уязвимостите.

Ето няколко ефективни начина, по които работи Cloud Native Security:

- Автоматизирано внедряване на контроли за сигурност: Cloud Native Security използва автоматизация за внедряване на контроли за сигурност, като криптиране и системи за откриване на проникване, за да осигури актуализирана и правилна конфигурация на контролите за сигурност.

- Непрекъснато интегриране/непрекъснато внедряване (CI/CD): CI/CD тръбопроводите позволяват бързо и автоматизирано внедряване на корекции и актуализации за сигурност.

- Контейнеризация: Cloud Native Security използва контейнеризацията, за да защити и изолира данни и приложения.

- Архитектура на микроуслуги: Cloud Native Security използва архитектура на микроуслуги, за да намали въздействието на опасенията за сигурността. Ако възникне проблем със сигурността в микроуслуга, това не винаги засяга цялото приложение.

- Съответствие: Cloud Native Security отговаря на регулаторните стандарти и сертификати за сигурност, като SOC 2 и ISO 27001, което прави организациите съвместими с тези стандарти.

Мащабируемостта и гъвкавостта на облачните изчисления позволяват на организациите да реагират бързо и да се справят с променящите се нужди и изисквания за сигурност – което прави Cloud Native Security гъвкаво и ефективно решение за облачна сигурност на данните и приложенията.

Значение и цели на вградената сигурност в облака

Cloud Native Security има за цел да даде възможност за стабилна рамка за сигурност, за да гарантира най-добрата сигурност на данните и приложенията и да минимизира рисковете от заплахи за киберсигурността.

Ето основните предимства на Cloud Native Security:

#1. Подобрено наблюдение и видимост

Cloud Native Security позволява непрекъснато тестване във всички CI/CD слоеве, позволявайки на екипите по сигурността да проследяват и адресират проблеми със сигурността на ниво система и компонент.

Благодарение на приложенията Cloud Native можете лесно да наблюдавате дневниците за използване и използване. Гарантирайки, че персоналът и другите членове на екипа имат минимален достъп до ресурсите и проследяване на статистическите данни за използването чрез създаване на табла за управление, разбирането на модела на използване става много по-лесно.

По този начин той отхвърля опитите за неоторизиран потребителски достъп и изпраща предупреждения, за да сигнализира за такива опити.

#2. Лесно управление

Автоматизацията е една от основните разлики между традиционната и Cloud Native Security или приложения.

Cloud Native Security прави ресурсите автоматично достъпни, с възможностите за автоматично решаване на проблеми, автоматично мащабиране и автоматично коригиращо действие – което прави управлението лесно.

Гарантира по-добро управление и лесно потребителско изживяване за членовете на екипа.

#3. Подобрено клиентско изживяване

В технологията Cloud Native актуализациите на приложенията се изпращат и разпространяват на малки партиди като част от процес на тестване.

Той автоматично събира обратна връзка и предложения от потребителите едновременно, за да направи необходимите промени.

Този процес намалява загрижеността относно след внедряването и отстраняването на грешки, позволявайки на разработчиците да се съсредоточат повече върху характеристиките на приложенията и отговорите на клиентите към тях.

#4. Автоматично откриване на заплахи

Технологията Cloud Native Security рационализира работните процеси и автоматично идентифицира и премахва заплахите чрез включване на техники и алгоритми за машинно обучение (ML).

Неговите автоматизирани инструменти използват извличане на данни за минали нарушения и инструменти за динамичен анализ, за да идентифицират заплахите за киберсигурността и да уведомят подходящите екипи предварително.

Той защитава и коригира приложенията в реално време с помощта на управлявана от събития механизация в случай на пробиви на данни.

#5. Осигуряване на непрекъснато съответствие

Приложенията Cloud Native позволяват съвместимост с правила и разпоредби, свързани с използването на облачната инфраструктура. Например законодателството за локализация и разпоредбите за суверенитет на данните отговарят за защитата на данните.

Въпреки че тези закони и разпоредби се различават в различните домейни и държави, облачната инфраструктура гарантира спазването на тези разпоредби по подразбиране – определяйки стандарт за мерки за сигурност в облака.

#6. Безпроблемно внедряване и гъвкавост

Cloud Native Security и приложенията изискват бързо внедряване, което улеснява екипите по сигурността да прилагат корекции за сигурност в множество среди.

Това е важно, тъй като остарелият софтуер и приложения могат да имат критични последици за сигурността; следователно актуализирането на облачната инфраструктура с най-новите мерки за сигурност е от съществено значение за предотвратяване и борба с развиващите се заплахи за киберсигурността.

#7. Намалени разходи за разработка

Всички приложения на Cloud Native Technology използват микроуслуги, които можете лесно да мигрирате между множество проекти.

Следователно, когато трябва да създадете нови приложения, трябва да приложите микроуслугите на стария проект към новия.

Този процес значително намалява разходите за разработка и позволява на разработчиците да инвестират повече време в приложенията вместо в рамката, тъй като технологията Cloud Native разделя рамката на множество услуги.

#8. Сигурност на данните

Cloud Native сигурността използва мощни базирани на ключ алгоритми за криптиране на данни, за да предотврати достъпа на външни потребители и злонамерени хакери до и прихващане на файлове с данни и данни, които пътуват към и от облака.

Освен това можете да ограничите достъпа до чувствителни данни само до оторизирани потребители – поради това организации като банки преместват данните си в облака.

#9. Мрежова сигурност

Внедряванията на Cloud Native позволяват подобрена мрежова сигурност – благодарение на мерките за сигурност като непрекъснато наблюдение на мрежовия трафик за докладване и правила за персонализирана защитна стена.

Той също така регистрира потребителския достъп до и от приложенията и мрежовия трафик в приложенията за преглед.

Този процес на регистриране на потока трафик на приложението развива задълбочено разбиране на използването на приложението – което прави анализирането, откриването и прогнозирането на мрежови заплахи лесно.

Следователно, независимо дали искате да управлявате уязвимостите с лекота и да автоматизирате откриването на заплахи или да активирате висока сигурност на данните на достъпна цена, Cloud Native Security е надеждна опция за облачната инфраструктура на вашата организация.

4 C на Cloud Native Security

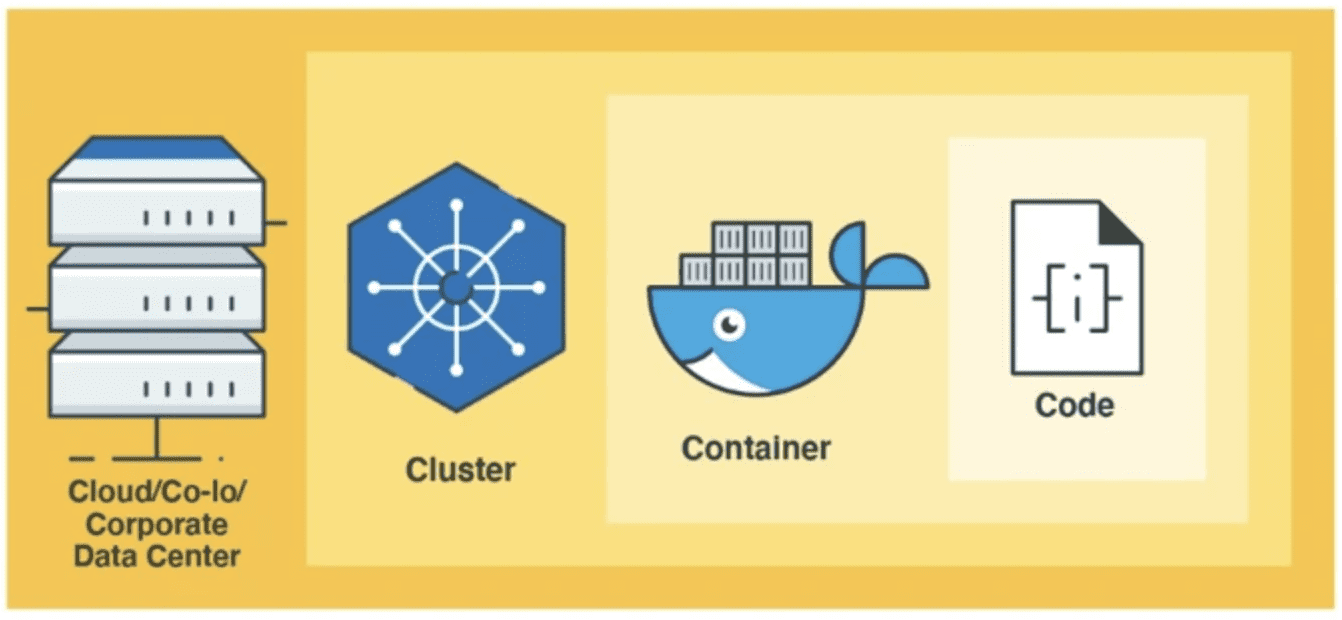

Cloud Native Security следва слоест подход за сигурност, считан за най-добрия дизайн за защита на софтуерни и приложни системи.

Типичната Cloud Native инфраструктура се състои от четири слоя за сигурност: Cloud, Code, Container и Cluster.

Нека да разгледаме всеки един от тях и тяхното значение.

Източник: trendmicro.com

Източник: trendmicro.com

Облак

Облачната инфраструктура е основата на всички слоеве за сигурност и основата за конфигуриране на сигурността за приложенията.

Активирането на сигурността на приложението на ниво облак е от съществено значение, тъй като за разработчиците е трудно да го конфигурират на ниво код. Доставчиците на облак дават различни препоръки за изпълнение на работни натоварвания на защитени приложения.

Интерфейсът на облачния слой взаимодейства с външните среди, включително добавки, потребители и външни API на трети страни. По този начин уязвимостите в сигурността в облачния слой биха повлияли значително на всички приложения, услуги и процеси, хоствани в облака.

Клъстер

След като облачният слой е клъстерният слой, приложенията, внедрени в облачната инфраструктура, се модулират в контейнери и се групират в различни контейнери.

Защитата на клъстер включва защита на софтуера и приложенията, работещи в клъстерите, и конфигурацията за защитена комуникация в клъстера.

Контейнер

Контейнерният слой, който идва след кодовия слой, е най-важната част от внедряването на приложение и софтуер при внедряването на Cloud Native Security.

Тъй като софтуерът и средата са опаковани в контейнери, защитата на контейнерите е неизбежна в съвременните облачни среди.

Код

Последното ‘C’ е кодовият слой. Укрепването и развитието на облачната сигурност чрез кода на приложението е една от най-добрите практики на DevSecOps.

Това включва преместване на сигурността надолу по нивото на кода на приложението и приоритизиране на сигурността на приложението по-рано в жизнения цикъл на софтуера и разработката на приложения. Идентифицирането на уязвимостите в сигурността по-рано в жизнения цикъл на разработка позволява на компаниите да спестят много време, разходи и усилия.

Уязвимости на собствената сигурност в облака

Въпреки че Cloud Native Security има за цел да модернизира облачната инфраструктура и корпоративната софтуерна архитектура, това има последици за сигурността – което може да изненада мнозина.

Ето често срещаните уязвимости на Cloud Native Security, които трябва да имате предвид, преди да ги интегрирате във вашата инфраструктура.

#1. Неправилно конфигурирани контейнери

Наскоро NSA обяви, че неправилните конфигурации са често срещана уязвимост и заплаха в облака.

В рамките на света на Cloud Native без сървър е лесно да завъртите нови уеб сървъри и да създадете нови контейнери. Но без детайлна сигурност е възможен разрешителен мрежов достъп – оставяйки облачната мрежа за достъп на всеки.

Често разработчиците на приложения правят промени в конфигурацията или пишат правила и политики за конфигурация, приложими към целия набор от приложения. В резултат на това неправилните конфигурации в процеса DevSecOps могат да разкрият съхранението на данни или да създадат уязвими работни натоварвания.

#2. Несигурни настройки по подразбиране

Не всеки инструмент и приложение Cloud Native са защитени по подразбиране, тъй като някои идват с гъвкави настройки и конфигурации. Въпреки това, според проучването на Accurics, 48% от нарушенията на сигурността на приложенията Cloud Native се дължат на несигурни настройки по подразбиране.

Несигурните настройки по подразбиране възникват, когато екипите по сигурността разположат базирани на облак системи с неправилно конфигурирани или недостатъчни настройки за сигурност, което води до компрометирани или изтекли чувствителни данни.

Следователно е важно да конфигурирате внимателно и подлежащи на оценка настройки за сигурност на базираната в облак система, за да предотвратите неоторизиран достъп до чувствителна информация.

#3. Пропуснати тайни

Съхраняването на чувствителна информация, като ключовете за шифроване и идентификационните данни на базата данни в приложение или базите данни на организацията, може да ги изложи на заплахи и уязвимости в сигурността.

През 2021 г. бяха откраднати около 6 милиона пароли и чувствителна информация като API ключове. Откраднатите идентификационни данни в големи количества от базата данни на компанията могат да изложат на риск клиентите и крайните потребители, което води до огромни санкции.

Изтеклите тайни и данни могат да доведат до тежки последствия като кражба, прекъсване на услугата и неоторизиран достъп до системата. Следователно е от съществено значение правилното осигуряване и управление на чувствителните данни чрез криптиране, защитени системи за съхранение и контрол на достъпа, като многофакторно удостоверяване (MFA), за да се предотврати рискът от свръхразрешаване.

#4. Уязвимости на веригата за доставки на софтуер

Точно както има верига за доставки за традиционни продукти, има и такава за софтуерни продукти.

Много модели за разпространение и рамки на трети страни правят възможно проектирането и доставянето на кода на производствения екип. Въпреки това рискът от използване на приложения на трети страни и базирани на облак приложения води до уязвимости на веригата за доставки на софтуер.

Това се случва, когато компонентите на веригата за доставка на софтуер, като библиотека или пакет, бъдат компрометирани. През 2021 г. уязвимостите на веригата за доставка на софтуер, включително уязвимостите с отворен код, почти се утроиха.

Бдителният и проактивен подход към Cloud Native Security, следвайки най-добрите практики, е от решаващо значение за намаляване на рисковете за сигурността.

Ресурси за обучение

Ето списък с полезни учебни ресурси и книги от Amazon, за да получите по-задълбочена представа за Cloud Native Security и съвети за интегрирането й във вашите системи.

#1. Готварска книга за собствена сигурност в облака: Рецепти за сигурен облак (1-во издание)

Публикувана през 2022 г., тази готварска книга за Cloud Native Security Cookbook от Джош Армитидж дава представа как можете да използвате Azure, AWS и GCP, за да подобрите сигурността на вашата Cloud Native System.

Авторът споделя опита си относно компромисите, които разработчиците и професионалистите по сигурността трябва да направят с различни доставчици на облачни услуги и как могат да внедрят съществуващите решения, за да проектират по-стабилни решения.

#2. Cloud Native Security (1-во издание)

Това изчерпателно ръководство за Cloud Native Security от Chris Binnie обхваща подробно проучване за минимизиране на повърхността на атаката и смекчаване на рисковете за киберсигурността, за да се защити Cloud Native инфраструктурата.

Това е най-добрата книга, ако искате подробни познания за укрепването и втвърдяването на вашия Cloud Native имот.

#3. Сигурност и наблюдаемост на Kubernetes: Холистичен подход за защита на контейнери и собствени облачни приложения (1-во издание)

Тази книга от Брендън Крийн и Амит Гупта се фокусира върху ключовите практики за наблюдение и сигурност, което ви позволява да разгърнете силата на приложенията Cloud Native.

Така че, ако искате да научите архитекта на сигурността на Kubernetes за хибридни и многооблачни среди, не забравяйте да се сдобиете с това холистично ръководство.

#4. Практическа вградена сигурност в облака с Falco: Откриване на риск и заплахи за контейнери, Kubernetes и облак (1-во издание)

Това ръководство от Loris Degioanni запознава читателите с концепцията на Falco, стандарт с отворен код за непрекъснато откриване на заплахи и рискове в Kubernetes, облак и контейнери.

Можете да научите всичко за Falco, от внедряването му до писането на ваши собствени правила за сигурност, за да ускорите откриването на заплахи във вашата облачна инфраструктура.

#5. Пълно ръководство за Native Cloud Security – издание 2019 г

Ако се нуждаете от отговори на вашите уникални въпроси относно Cloud Native Security, тази книга е за вас.

Авторът Gerardus Blokdyk предоставя всички основни инструменти, от които се нуждаете за задълбочена самооценка на собствената сигурност в облака, което ви позволява да идентифицирате области за подобрение във вашата инфраструктура за естествена сигурност в облака.

Заключение: Вградената облачна сигурност е бъдещето

Gartner прогнозира, че над половината от разходите на ИТ компаниите ще бъдат пренасочени от традиционната ИТ инфраструктура към публичния облак до 2025 г. – скок от 41% през 2022 г.

Въпреки това, от всички предимства, които тези ИТ компании печелят от облачната инфраструктура, сигурността остава едно от основните предизвикателства, пред които са изправени – главно поради грешки на служителите, неправилни конфигурации и присъщи архитектурни уязвимости.

Така че, уверете се, че разбирате важността, целите, предимствата и най-добрите практики на Cloud Native Security чрез този блог и споменатите учебни ресурси, за да активирате мащабируема и гъвкава Cloud Native инфраструктура за приложения за вашата организация.

След това вижте най-добрия софтуер за управление на уязвимости.