Нека се информираме за този 192.168.1.1 и да научим най-добрите практики за максимална сигурност.

Всяко устройство, което се свързва с интернет, се нуждае от идентичност, по-известна като IP адрес. И има два вида: публичен и частен.

Публичните са тези, чрез които всяко устройство е известно на външния интернет. Напротив, частният IP адрес е за вътрешна мрежова комуникация.

Тази частна адресна мрежа се използва от WiFi рутер, който разпространява интернет към свързаните устройства, създавайки подмрежа.

Съдържание

Какво общо има това с 192.168.1.1?

192.168.1.1 е IP адресът по подразбиране (известен още като шлюз по подразбиране), обикновено присвоен на самите рутери в частната мрежа.

Има и други, като 10.10.0.1, но 192.168… е най-често използваният от много производители на рутери.

На потребителско ниво основната цел е достъп до администрирането на рутера и таблото за управление на мрежовите настройки. Ощипванията след това обаче зависят от конкретната марка и модел на рутера.

На компютър с Windows можете да отворите командния ред и да въведете ipconfig/all, за да проверите шлюза по подразбиране за активната връзка.

Така че или можете да го оставите недокоснат, или да промените няколко неща за по-добра и безопасна частна мрежа.

Здрава домашна мрежа

Човек рядко мисли, че техният WiFi рутер може да бъде хакнат.

И тъй като това е входната точка към вашата домашна мрежа, съвсем правилно е да се предположи, че всяко свързано устройство става цел, след като сигурността на рутера е застрашена.

Но винаги има нещо, което можете да направите по въпроса.

Промяна на паролата по подразбиране

Промяната на фабрично зададените пароли с техните по-силни версии е първата стъпка, която всеки трябва да предприеме незабавно.

Въз основа на интерфейса на рутера, точните стъпки може да се различават.

Все пак можете да намерите тези опции предимно под защита, поддръжка или нещо подобно.

Ако не помните стандартната парола, опитайте да използвате парола, администратор, root и т.н. Друга възможност е да се свържете с вашия доставчик на услуги за подробности. Паролата по подразбиране може също да бъде написана под устройството или върху кутията в някои случаи.

Освен това можете да използвате вашия смартфон, за да проверите активната парола.

За iPhone влезте в Настройки > Wi-Fi и докоснете 🛈 до свързаната мрежа. Сега докоснете паролата, за да я разкриете.

За Android влезте в Настройки > Мрежа и интернет и докоснете активния Wi-Fi. Сега докоснете иконата на зъбно колело и след това Споделяне. Това ще разкрие QR код за WiFi споделяне с паролата, посочена под него.

Това обаче е валидно за стоковия Android и точната процедура зависи от потребителския интерфейс на Android.

И да, защо не промените и потребителското име за вход?

Някои маршрутизатори, доставяни от ISP, може да нямат тази възможност да изберат различно потребителско име.

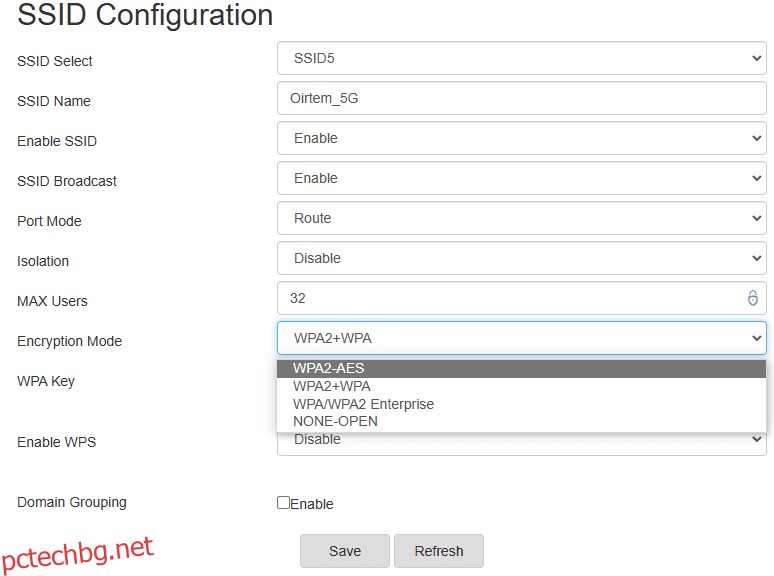

Режим на криптиране

Докато свързваме рутера, почти не се замисляме колко безопасно се разпространяват данните в мрежата.

И това, че е вътре в дома ви, не означава, че е безопасен от любопитните очи на киберпрестъпници, които може да са вашият съсед (кой знае) или някой във вашия WiFi обхват.

Тази уязвимост се покрива от криптиране.

Шифроването, казано на неспециалист, е смесване на обикновен текст в нещо нечетливо.

И има много стандарти за криптиране:

- WEP

- WPA

- WPA2 (AES)

- WPA2+WPA

- WPA3 (AES)

- Няма (без криптиране) и т.н

Основно правило тук е винаги да използвате най-новата версия на WPA, налична с вашия WiFi рутер. Например моят рутер може да работи с WPA2-AES в най-добрия си вид (което е остаряло от по-новото WPA3).

Освен това преминаването към AES WPA криптиране и деактивирането на TKIP (остарял протокол за криптиране) ще бъде по-добро.

Важно е, че настройката на Open/None позволява на хората във вашия обхват да виждат всичко, включително уебсайтовете, които посещавате, вашата лична информация и т.н., което абсолютно не се препоръчва.

И накрая, използването на смесени режими (като WPA+WPA2) също не е сигурно; вместо това трябва да прилагаме изключително най-новите протоколи за сигурност.

Филтриране на MAC адреси

Адресът за контрол на достъпа до медии (MAC) представлява устройство в мрежа и е свързан с хардуера.

Това е удобен начин да държите външни лица на разстояние, дори ако успеят да хакнат паролата ви за WiFi.

Накратко, трябва да въведете MAC адреси за всяко устройство, което искате да свържете към WiFi рутера.

Това се нарича филтриране на MAC адреси и е допълнителна мярка за сигурност, която често се използва за предотвратяване на кражба на WiFi.

Това обаче не се счита за много надеждно срещу квалифициран лош актьор, който се опитва да подслушва прехвърлянето на данни. В такъв случай използването на възможно най-силното криптиране е основната мярка за сигурност, която трябва да се предприеме.

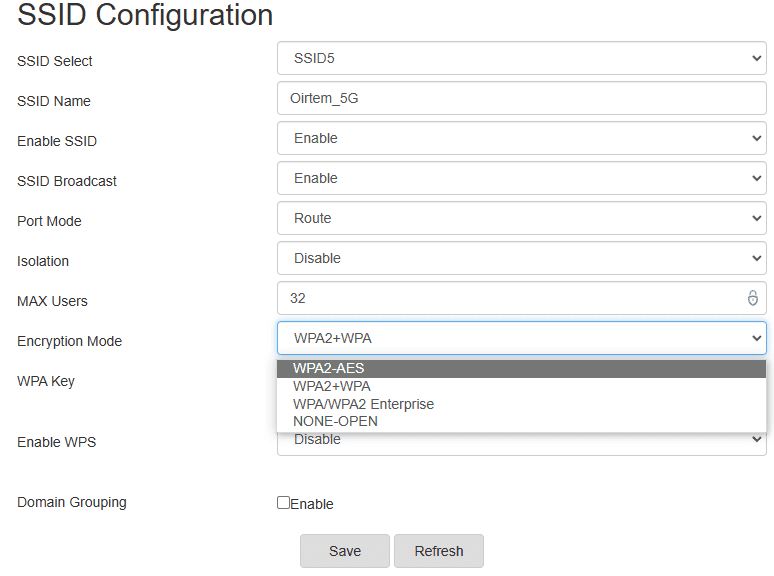

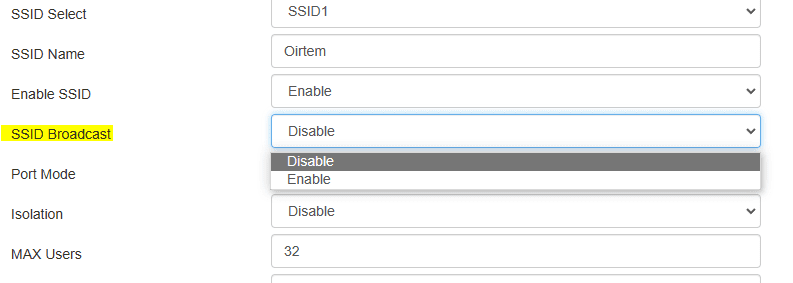

Конфигурация на SSID

За вашия WiFi рутер можете да приемете Service Set IDentifier (SSID) като негово име. Това е, което виждаме при WiFi сканирането и след това докоснете, за да се свържете с него.

Първото нещо е да промените името на SSID по подразбиране, защото може да разкрие модела на рутера, което го прави още по-уязвим за хакване.

След това можете да деактивирате излъчването на SSID. Това ще скрие името му, когато дадено устройство сканира за близки мрежи.

Впоследствие ще трябва ръчно да добавите тази мрежа към всичките си устройства. За целта ще ви трябват някои подробности като SSID на мрежата, парола и използван режим на криптиране (както е обсъдено по-горе).

Това прави вашата частна мрежа трудна за откриване и защитена от атаки.

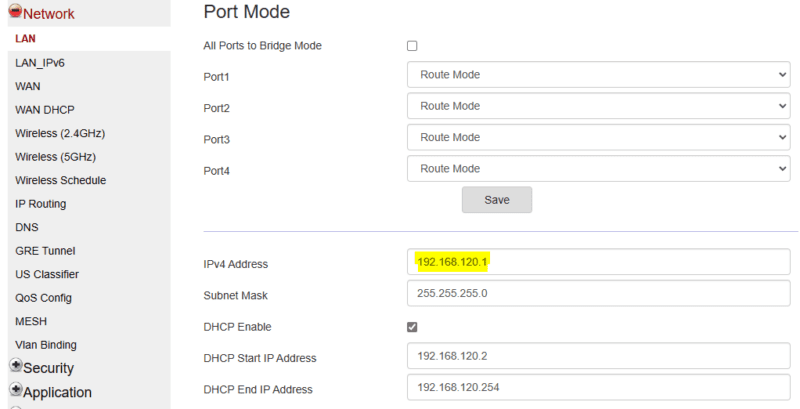

URL адрес за влизане

Промяната на 198.168.1.1 с нещо друго, например 198.168.120.1, допълнително ще помогне на нашата кауза.

Основната причина да го направите е да стоите далеч от конфигурациите по подразбиране, точно както направихме с паролата и SSID името.

Не забравяйте да съпоставите DHCP началния и крайния IP адрес с LAN IPv4 адреса. Ако не го направите, може да се получи „LAN адресът и DHCP трябва да са в една и съща подмрежа!“ грешка.

Например моите оригинални конфигурации бяха:

IPv4: 192.168.1.1

DHCP начален IP адрес: 192.168.1.2

DHCP краен IP адрес: 192.168.1.254

Тук началният и крайният IP адрес на DHCP определят диапазон от IP адреси, които ще бъдат динамично разпределени от рутера на свързаните устройства, като смартфони, персонални компютри, смарт телевизори и др.

И така, когато промених URL адреса за влизане в моя рутер (известен още като шлюз по подразбиране) на 192.168.120.1, DHCP трябваше да бъде съответно модифициран (виждате ли разликата?).

други

Няколко други неща не бяха там с моя предоставен от ISP рутер, включително мрежа за гости, автоматични актуализации на фърмуера, контрол на обхвата, деактивиране на отдалечен администраторски достъп и др.

Така че основно се свежда до вашия хардуер и неговите протоколи за сигурност.

Свързани: Вижте някои от най-добрите WiFi рутери за лична и бизнес употреба.

Например, можете да настроите мрежа за гости, която има много опции като ограничения на скоростта на мрежата, график за включване/изключване и други. Накратко, това ви помага да споделяте вашата мрежа с други, без да променяте настройките на вашата домашна мрежа.

По подобен начин автоматичните актуализации на фърмуера допринасят много за гарантирането, че вашият рутер няма уязвимости.

Друга важна опция може да бъде изключването на отдалечения достъп. Защото, въпреки че може да се почувства удобно за достъп до рутера отвън, хакер може да използва тази допълнителна привилегия.

Опитайте обаче да инсталирате премиум VPN на вашия рутер, ако данните ви са изключително чувствителни. Това ще защити данните с множество слоеве на криптиране, съответстващи на банковата сигурност.

И накрая, проверете дали има конфигурация на защитната стена в настройките на рутера. Като цяло това ще бъде превключване без много подробности. Все пак включването му е по-безопасно, особено ако не пречи на рутинната ви работа.

Завършете!

192.168.1.1 е шлюзът по подразбиране, през който можете да получите достъп до администраторския панел на вашия WiFi рутер.

Има обаче няколко настройки на сигурността, които включват промяна на този URL адрес на друг. Освен това трябва да актуализирате фабрично зададените SSID, парола и най-вече всичко до техните по-сигурни версии, както е обсъдено в тази статия.

И макар да изглежда ненужно, надграждането до различен и по-сигурен рутер е напълно нормално.

PS: Като интернет източник, те не трябва да са неподвижни, особено когато можете да имате преносими рутери.