Решенията за сигурност на веригата за доставки на софтуер помагат за смекчаване на рисковете и защитават вашите системи от опасни атаки.

През последните няколко години сигурността стана решаваща за компаниите и физическите лица, като се има предвид нарастващото ниво на кибератаки. Тези атаки могат да се случат на всяка организация, отдел, система, ИТ инфраструктура и верига за доставка на софтуер.

Модерните вериги за доставка на софтуер включват вече съществуващи библиотеки, CI/CD системи, хранилища с отворен код, контролери на версии, системи за внедряване, инструменти за наблюдение и тестване и т.н.

Има толкова много части, включени в изграждането на софтуерно решение и кодът дори се използва в множество проекти. Това увеличава повърхността за атака за хакери, които винаги са нащрек за уязвимости във всяка от системите, които използвате.

И когато го намерят, те ще го използват и ще хакнат вашите системи. В резултат на това може да доведе до изтичане на данни, зловреден софтуер, ransomware и какво ли още не.

Ето защо е важно организациите, разработчиците и доставчиците на софтуер да подобрят сигурността на своята верига за доставки на софтуер.

В тази статия ще обсъдим как точно изглежда атаката на софтуерната верига за доставки, защо трябва да защитите вашата верига за доставки и най-добрите решения за сигурност, които да помогнат за намаляване на рисковете.

Нека да започнем!

Съдържание

Какво представлява сигурността на софтуерната верига за доставки?

Веригата за доставка на софтуер включва всички системи, процеси, инструменти и неща (в общи линии всичко), които помагат за разработването на приложение в неговия жизнен цикъл на разработка на софтуер (SDLC).

А сигурността на веригата за доставка на софтуер означава защита на всички тези системи, компоненти и практики. Може да включва протоколи, интерфейси, патентован код или код на трети страни, външни инструменти, инфраструктурни системи, системи за внедряване и списъкът може да продължи.

Източник: Mirantis

Вашата верига за доставки е уязвима на атаки точно както другите системи във вашата организация. При атака на веригата за доставки хакерът открива и използва уязвимости във всяка от вашите системи и процеси във веригата за доставки и прониква в нея. Това може да доведе до пробиви на данни и други рискове за сигурността.

Някои често срещани атаки по веригата за доставка на софтуер са:

- Нарушен CI/CD тръбопровод, включващ сървъри за изграждане, инструменти за внедряване, рамки за тестване, хранилища на код и др.

- Зловреден код в инструмент с отворен код. Това може да се случи чрез изпращане на злонамерени ангажименти към репото на кода, например.

- Неправилни конфигурации на CI/CD в процесите на внедряване и тестване

Някои известни атаки по веригата за доставки на софтуер:

- Хакване на SolarWinds: Хакери откриха уязвимост в тяхната платформа Orion и компрометираха 30k+ организации по целия свят.

- Пробив в CodeCov: През април 2021 г. нападателите нарушиха инструмента за одит, CodeCov, засягайки широко разпространените му потребители.

- Mimecast атака: Нападателите са получили достъп до един от техните цифрови сертификати за удостоверяване.

Защо сигурността на веригата за доставки на софтуер е важна?

В горните примери за атаки само една уязвимост в кода като цяло доведе до широко разпространено нарушение, засягащо лица и организации.

Когато екип за разработка внедрява софтуер за търговска или вътрешна употреба, сигурността на продукта е жизненоважна, включително кода, който не е написал, и инструментите на трети страни, които използват. Защото, ако се доверите сляпо на външни ресурси, те могат да се превърнат в заплахи и атаки поради уязвимости в тях.

За тази цел веригата за доставка на софтуер се уверява, че целият ви код, инструменти и ресурси са в най-добрите си форми за сигурност и са непроменени, актуални и нямат уязвимости или злонамерен код.

И за да приложите това, трябва да проверите всеки софтуерен компонент в SDLC, включително вашия вътрешен код, внедрявания с отворен код, протоколи, интерфейси, инструменти за разработка, изнесени услуги и други неща, свързани с изграждането на софтуера.

Освен това можете да използвате цялостно, надеждно и ефективно решение за сигурност на веригата за доставка на софтуер, за да смекчите проблемите и да защитите всеки софтуерен компонент. Той прави това чрез сканиране на софтуера за известни експлойти и зависимости и прилагане на механизми за мрежова защита.

По този начин тези инструменти помагат за предотвратяване на неодобрени модификации и неоторизиран достъп за възпиране на заплахи и атаки.

Нека поговорим за някои от най-добрите инструменти за сигурност на веригата за доставка на софтуер за смекчаване на атаките и защита на вашата верига за доставка на софтуер.

Slim.ai

Slim.ai ви позволява да създавате контейнери със сигурност и бързина, за да защитите вашата верига за доставки на софтуер, без да пишете нов код.

Това ще ви помогне автоматично да намерите и премахнете уязвимостите в софтуерните системи от контейнеризирани приложения, преди да бъдат изпратени до производствената фаза. Това също така ще осигури вашите работни натоварвания за производство на софтуер.

Slim.ai ще укрепи и оптимизира вашите контейнери, като същевременно ги управлява ефективно. Освен това ще получите представа за съдържанието на вашите контейнери чрез задълбочен анализ на техните пакети, метаданни и слоеве.

Можете безпроблемно да интегрирате Slim.ai във вашите CI/CD тръбопроводи и да активирате автоматизация, за да спестите време и усилия за намаляване на рисковете за сигурността без ръчна работа.

Ще можете да използвате Slim Starter Kits, които са шаблони, които можете да използвате, за да създадете приложението си на всеки език или рамка. С разузнаването на контейнера можете да видите конструкцията на изображението, подробностите за пакета и уязвимостите. Това ще ви помогне да разберете позицията си на сигурност и да създадете благоприятен образ.

Докер Васм

Wasm е лека, бърза и нова алтернатива на Windows или Linux контейнерите, които използвате в Docker. Docker + Wasm ще ви помогне да създавате, изпълнявате и споделяте съвременни приложения с по-голяма сигурност.

Има много предимства от използването на Docker за осигуряване на веригата за доставки на софтуер. Това ще направи разработката на вашия софтуер по-предсказуема и ефективна чрез автоматизиране на задачите и премахване на необходимостта от повтарящи се задачи за конфигуриране. Целият ви жизнен цикъл на разработка на софтуер ще стане по-бърз, по-лесен и по-преносим.

Docker предлага цялостна платформа от край до край, която ще ви предостави API, CLI и потребителски интерфейси със сигурност, проектирана да работи веднага във вашия SDLC, което прави процеса по-ефективен.

- Docker изображенията са отлични, за да ви позволят ефективно да създадете вашето приложение на Mac и Windows.

- Използвайте Docker Compose за изграждане на мултиконтейнерен софтуер.

- Пакетирайте софтуер като изображения на контейнери, които са преносими и работят последователно в различни среди, като AWS ECS, Google GKE, Aure ACI, Kubernetes и др.

- Интегрирайте се с различни инструменти в процеса на разработка на софтуер, включително CicleCI, GitHub, VS Code и др.

- Персонализирайте достъпа до изображения за разработчици с ролеви контроли за достъп (RBAC) и получете по-задълбочена представа за хронологията на дейностите с помощта на одитни регистрационни файлове на Docker Hub.

- Увеличете иновациите, като увеличите сътрудничеството с разработчици и членове на екипа и публикувате вашите изображения лесно в Docker Hub.

- Успешно внедряване на приложения независимо на различни контейнери и езици. Това ще намали възможните конфликти между библиотеки, рамки и езици.

- Използвайте Docker Compose CLI и се възползвайте от неговата простота за по-бързо изграждане на приложения. Можете да ги стартирате бързо в облака с Azure ACI или AWS ECS или да го направите локално.

CycloneDX

CycloneDX всъщност е модерен BOM стандарт с пълен стек, предлагащ разширени възможности за защита на веригите за доставки от онлайн рискове и атаки.

Поддържа:

- Хардуерна спецификация на материалите (HBOM): Това е за инвентаризация на хардуерни компоненти за ICS, IoT и други свързани и вградени устройства.

- Софтуерна спецификация на материалите (SBOM): Тогава е за софтуерни услуги и компоненти за инвентаризация и техните зависимости.

- Операционна спецификация на материалите (OBOM): Конфигурации на инвентара по време на изпълнение на пълен стек, среди и допълнителни зависимости.

- Софтуер като услуга (SaaSBOM): Той е за крайни точки на инвентара, услуги, класификации и потоци от данни, които подхранват облачни приложения.

- Vulnerability Exploitability eXchange (VEX): Целта е да се предаде как уязвимите компоненти могат да бъдат използвани в продуктите.

- Доклади за разкриване на уязвимости (VDR): Това е за съобщаване на неизвестни и известни уязвимости, които засягат услуги и компоненти.

- BOV: Това е за споделяне на уязвими данни между уязвими източници на разузнаване и системи.

Фондацията OWASP подкрепя CycloneDX, докато основната работна група CycloneDX го управлява. Също така се поддържа от общността за информационна сигурност от цял свят.

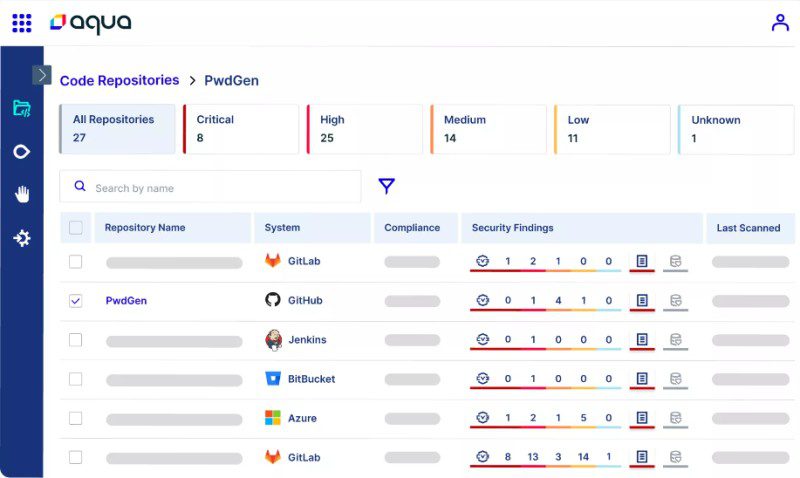

Аква

Aqua осигурява сигурност на веригата за доставки през целия жизнен цикъл на софтуера. Той може да защити всичките ви връзки във вашата верига за доставки на софтуер, за да минимизира повърхностите за атака и да поддържа целостта на кода.

С помощта на Aqua можете да забележите рискове и уязвимости във всички фази от жизнения цикъл на вашия софтуер чрез сканиране на изображения и код. Освен това ще позволи намирането на разкрити тайни, грешни конфигурации на IAC и зловреден софтуер, така че нито един проблем да не може да премине към производствената фаза.

Можете да защитите вашите процеси и системи по цялата верига на доставки, за да разработите и доставите вашия софтуер до производство. Aqua ще ви помогне да наблюдавате състоянието на сигурността на вашите DevOps инструменти, като гарантира, че контролите за сигурност са налице.

Характеристики и предимства:

- Универсално сканиране на код: Aqua може да сканира целия ви изходен код само за няколко минути и да открие уязвимости, вратички в сигурността, проблеми с лиценза с отворен код и други. Чрез периодично сканиране на кодове ще бъдете предупреждавани за нови рискове с промяна на кодовете. Ще получите сканиране на код от Aqua Trivy Premium и ще получите последователни резултати в целия SDLC.

- Сигнали в работния процес: Сканирайте кода и получавайте известия, независимо откъде работите. Можете да получавате известия директно в IDE, когато кодирате, системата за управление на изходния код (SCM) като коментари за заявките за изтегляне, облачното хранилище и CI тръбопровода дори преди пускането на софтуера.

- Наблюдение на зависимостта от отворен код: Aqua ще оцени всеки от вашите пакети с отворен код въз основа на тяхната популярност, рискове, поддръжка и качество. След това той уведомява вашите разработчици за критично опасните пакети, когато бъдат въведени. Това ще ви позволи да установите и наложите ниво на качество за цялата организация, на което трябва да отговаряте, преди да добавите нов код към кодовата база.

- Сигурност на тръбопровода: Получете пълна видимост във вашите CI тръбопроводи и навигирайте през хиляди канали за издаване на софтуер, водещи до производствената среда. Можете лесно да приложите анализ на статичен конвейер за всеки конвейер (като GitLab CI, Bitbucket Pipeline, Jenkins, GitHub Actions, CircleCI и др.) и да разберете всяка инструкция.

- SBOM от следващо поколение: Не се ограничавайте от основно създаване на SBOM; вместо това отидете отвъд и запишете всяко действие и стъпка от момента, в който разработчикът ангажира кода до пълния процес на изграждане до генерирането на вашия окончателен артефакт. Подписването на код също така ще помогне на потребителите да проверят историята на вашия код и да се уверят, че генерираният код е същият, който завършва във вашата верига от инструменти за разработка.

- Управление на позицията на CI/CD: Aqua ще ви позволи да забележите и разрешите критични неправилни конфигурации във вашата платформа DevOps (като Jenkins, GitHub и т.н.) и да внедрите Zero-Trust сигурност в нея. Той може да наложи политиката за достъп с най-малко привилегии, за да ви помогне да одитирате привилегиите в целия SDLC. Може също така да приложи разделяне на задълженията (SoD), за да намали рисковете за сигурността, като същевременно гарантира съответствие.

Освен това можете да установите и поддържате доверие чрез създаване на цифрово подписани SBOM и прилагане на портове за интегритет за проверка на артефакти в CI/CD тръбопровода. Това ще помогне да се гарантира, че само вашият код отива в производствената фаза, а не нищо друго с него.

ReversingLabs

Получете усъвършенствана сигурност на веригата за доставка на софтуер (SSCS) за вашите CI/CD работни потоци, пакети за издаване и контейнери от ReversingLabs, което позволява на вашия екип DevSecOps да внедри приложението с по-голяма увереност.

Инструментът ви позволява бързо да анализирате по-големи пакети за издаване, библиотеки с отворен код, софтуер на трети страни и контейнери за заплахи. Можете също така да откривате, коригирате и приоритизирате високорискови заплахи, скрити в слоевете на софтуерни зависимости.

Aqua предлага персонализирани политики за одобрение, така че да можете да потвърдите уверено качеството на сигурността на вашия софтуер, преди да го пуснете в производство. Този инструмент се грижи за сигурността на целия ви SDLC от контрола на изходния код до управлението на зависимостите на софтуерните компоненти, CI/CD процеса и изображенията за издаване.

По този начин можете лесно да откриете и коригирате рискове от работния поток на CI/CD, компромиси, злонамерени пакети с отворен код, тайни експозиции и други видове заплахи във всяка точка от жизнения цикъл на разработка на софтуер на вашата организация.

Освен това можете да отидете отвъд и да защитите клиентите си от нежелана манипулация, която може да инжектира неоторизирани промени в поведението, задни вратички и зловреден софтуер в софтуера.

Ще можете да извършвате безпроблемни интеграции на всеки етап от тръбопровода за доставка. Тези интеграции ще ви помогнат да разрешите високорисковите заплахи по-бързо и на ранен етап. ReversingLabs е страхотна инвестиция не само за екипите за разработка, но и за SOC екипите.

Сник

Увеличете сигурността на вашата верига за доставки на софтуер със Synk, който може да ви помогне да защитите критичните компоненти на софтуера, като изображения на контейнери, библиотеки с отворен код, инструменти за разработчици и облачна инфраструктура.

Snyk ще ви помогне да разберете и управлявате сигурността на вашата верига за доставки чрез проследяване на зависимости, осигуряване на сигурен дизайн и коригиране на уязвимости. Той гарантира, че проектирате софтуер с мисъл за сигурността, още от самото начало.

Използвайки Snyk, можете да проследявате популярността, поддръжката и сигурността на 1 милион+ пакета с отворен код в различни екосистеми.

Можете да сканирате софтуера си, за да генерирате списък с материали, за да идентифицирате използваните компоненти и взаимодействието между тях. Snyk ще ви помогне да коригирате повече проблеми, свързани със сигурността, за по-малко време.

- Snyk Vulnerability Database и Synk Advisor са два от инструментите, които предоставят полезна и актуална информация за критични проблеми и начините за предотвратяването им, така че управлението на заплахите за сигурността да стане по-лесно преди проектът дори да започне.

- Услугите за одит на Snyk, Snyk Container и Snyk Open Source, са инструменти за анализиране на проекти и създаване на SBOM със списък от известни уязвимости, пакети с отворен код и съвети за коригиране.

- Snyk ви позволява да се интегрирате с множество инструменти, работни потоци и тръбопроводи, за да активирате сигурността във вашата верига за доставка на софтуер. Интеграциите включват PHP, Java, JS, Python, AWS, GCP, RedHat, Jenkins, Docker, Kubernetes, GitHub, GitLab, Slack и много други.

Освен това Snyk е подкрепен от водещи системи за разузнаване на сигурността в индустрията, като ви предлага инструменти за защита на вашите зависимости с отворен код, персонализиран код, облачна инфраструктура и контейнери само от една платформа.

Заключение

Онлайн рисковете се разширяват, създавайки заплахи за бизнеса, активите и хората. Така че, ако сте разработчик на софтуер или бизнес, занимаващ се с разработка на софтуер, трябва да подобрите сигурността на вашата верига за доставки на софтуер, като използвате методи и инструменти като горните. Тези инструменти ще ви помогнат да защитите цялата си верига за доставка на софтуер чрез ефективно смекчаване на заплахите.

Можете също да разгледате инструментите на DevSecOps.