Искате ли да шифровате важни файлове, но не и целия твърд диск на вашата Linux система? Ако е така, препоръчваме gocryptfs. Ще получите директория, която по същество криптира и декриптира всичко, което съхранявате.

Съдържание

gocryptfs предлага защита от нарушения на данните

Поверителността е голяма новина. Едва ли минава седмица без обявяване на пробив в една или друга организация. Компаниите или съобщават за скорошни инциденти, или разкриват нарушения, случили се преди време. И в двата случая това е лоша новина за тези, чиито данни са били разкрити.

Защото милиони хора използват услуги като Dropbox, Google Диск, и Microsoft OneDrive, привидно безкраен поток от данни се изпраща в облака всеки ден. Ако съхранявате част (или всички) от вашите данни в облака, какво можете да направите, за да защитите класифицирана информация и частни документи, ако възникне пробив?

Разбира се, нарушенията на данните идват във всякакви форми и размери и не са ограничени до облака. Изгубена памет или откраднат лаптоп е просто пробив на данни в по-малък мащаб. Но мащабът не е критичният фактор. Ако данните са чувствителни или поверителни, някой друг, който ги има, може да бъде катастрофален.

Едно от решенията е да криптирате вашите документи. Традиционно това се прави чрез криптиране на твърдия ви диск в неговата цялост. Това е сигурно, но също така леко забавя вашия компютър. Освен това, ако претърпите катастрофална повреда, това може да усложни процеса на възстановяване на вашата система от резервни копия.

Системата gocryptfs ви позволява да шифровате само директориите, които се нуждаят от защита и да избягвате режийните разходи за криптиране и декриптиране в цялата система. Той е бърз, лек и лесен за използване. Също така е лесно да премествате криптирани директории на други компютри. Докато имате паролата за достъп до тези данни, тя не оставя следи от вашите файлове на другия компютър.

Системата gocryptfs е изградена като лека, криптирана файлова система. Той също така може да се монтира от обикновени, не-root акаунти, защото използва Файлова система в потребителското пространство (FUSE) пакет. Това действа като мост между gocryptfs и рутините на файловата система на ядрото, до които трябва да има достъп.

Инсталиране на gocryptfs

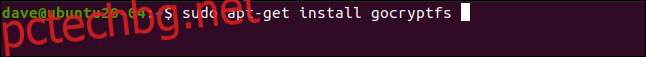

За да инсталирате gocryptfs на ubuntu, въведете тази команда:

sudo apt-get install gocryptfs

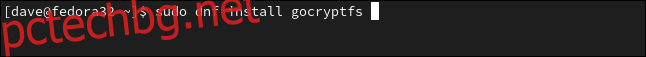

За да го инсталирате на Fedora, напишете:

sudo dnf install gocryptfs

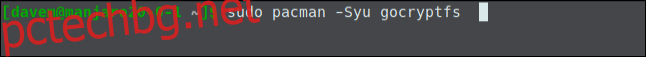

На Manjaro командата е:

sudo pacman -Syu gocryptfs

Създаване на криптирана директория

Част от славата на gocryptfs е колко лесно е да се използва. Принципите са:

Създайте директория, която да съдържа файловете и поддиректориите, които защитавате.

Използвайте gocryptrfs, за да инициализирате тази директория.

Създайте празна директория като точка за монтиране и след това монтирайте криптираната директория върху нея.

В точката на монтиране можете да видите и използвате декриптираните файлове и да създадете нови.

Демонтирайте криптираната папка, когато сте готови.

Ще създадем директория, наречена “vault”, за да съхраняваме криптираните данни. За целта набираме следното:

mkdir vault

Трябва да инициализираме новата ни директория. Тази стъпка създава файловата система gocryptfs в директорията:

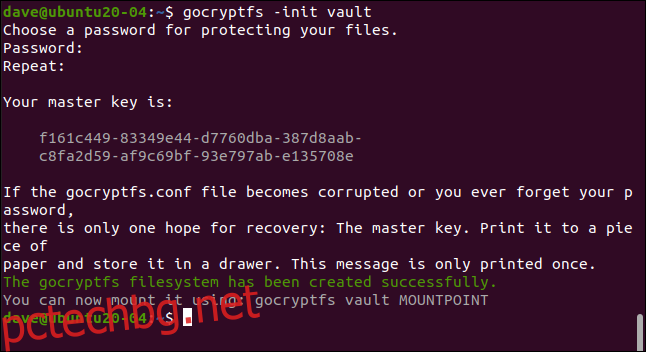

gocryptfs -init vault

Въведете парола, когато бъдете подканени; ще го напишете два пъти, за да сте сигурни, че е правилен. Изберете силен: три несвързани думи, които включват пунктуация, цифри или символи, е добър шаблон.

Вашият главен ключ се генерира и показва. Копирайте и запазете това на безопасно и лично място. В нашия пример създаваме директория gocryptfs на изследователска машина, която се изтрива след писане на всяка статия.

Както е необходимо за пример, можете да видите главния ключ за тази директория. Определено ще искате да бъдете много по-потайни с вашите. Ако някой получи главния ви ключ, той може да получи достъп до всички ваши криптирани данни.

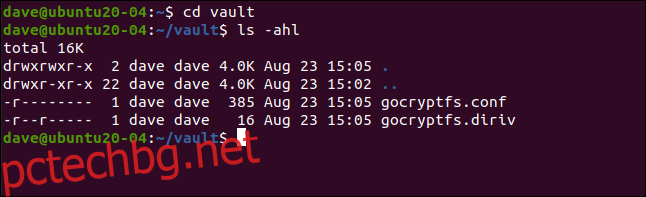

Ако преминете в новата директория, ще видите, че са създадени два файла. Въведете следното:

cd vault

ls -ahl

„gocryptfs.diriv“ е кратък двоичен файл, докато „gocryptfs.conf“ съдържа настройки и информация, които трябва да пазите.

Ако качвате криптираните си данни в облака или ги архивирате на малки, преносими носители, не включвайте този файл. Ако обаче архивирате на локален носител, който остава под ваш контрол, можете да включите този файл.

С достатъчно време и усилия може да е възможно да извлечете паролата си от записите „криптиран ключ“ и „сол“, както е показано по-долу:

cat gocryptfs.conf

Монтиране на криптираната директория

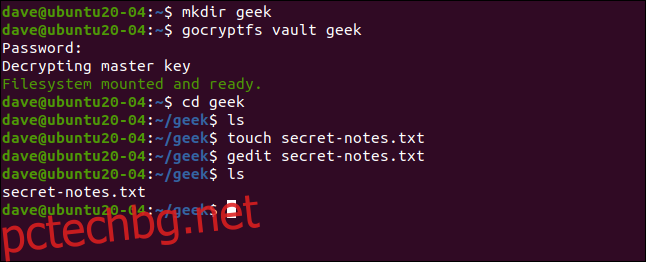

Шифрираната директория се монтира на точка за монтиране, която е просто празна директория. Ще създадем такъв, наречен „геек“:

mkdir geek

Вече можем да монтираме криптираната директория в точката на монтиране. Строго погледнато, това, което всъщност е монтирано, е файловата система gocryptfs вътре в криптираната директория. Получаваме подкана за паролата:

gocryptfs vault geek

Когато криптираната директория е монтирана, можем да използваме директорията на точката на монтиране по същия начин, както бихме направили всяка друга. Всичко, което редактираме и създаваме в тази директория, всъщност се записва в монтираната, криптирана директория.

Можем да създадем прост текстов файл, като следния:

touch secret-notes.txt

Можем да го редактираме, да добавим малко съдържание към него и след това да запазим файла:

gedit secret-notes.txt

Нашият нов файл е създаден:

ls

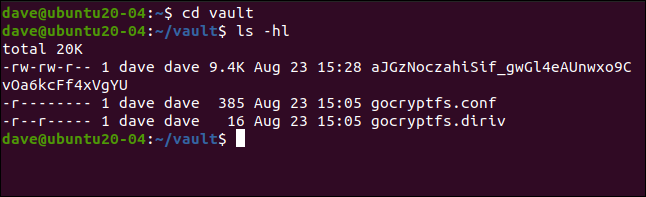

Ако превключим в нашата криптирана директория, както е показано по-долу, ще видим, че е създаден нов файл с криптирано име. Дори не можете да разберете кой тип файл е от името:

cd vault

ls -hl

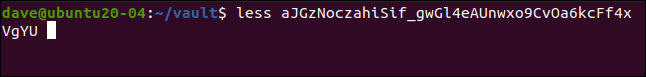

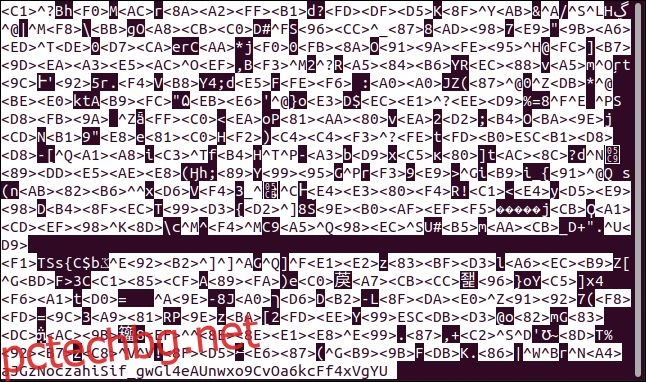

Ако се опитаме да видим съдържанието на криптирания файл, можем да видим, че е наистина кодиран:

less aJGzNoczahiSif_gwGl4eAUnwxo9CvOa6kcFf4xVgYU

Нашият прост текстов файл, показан по-долу, вече е всичко друго, но не и лесен за дешифриране.

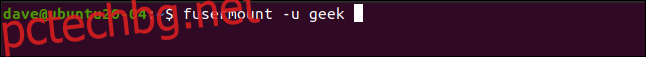

Демонтиране на криптираната директория

Когато приключите с вашата криптирана директория, можете да я демонтирате с команда fusermount. Част от пакета FUSE, следната команда демонтира файловата система gocryptfs вътре в криптираната директория от точката на монтиране:

fusermount -u geek

Ако въведете следното, за да проверите директорията на вашата точка на монтиране, ще видите, че все още е празна:

ls

Всичко, което сте направили, се съхранява безопасно в криптираната директория.

Лесно и сигурно

Простите системи имат предимството да се използват по-често, докато по-сложните процеси са склонни да остават настрана. Използването на gocryptfs е не само лесно, но и сигурно. Простотата без сигурност не би си струвала.

Можете да създадете толкова криптирани директории, колкото са ви необходими, или само една, която да съхранява всичките ви чувствителни данни. Може също да искате да създадете няколко псевдонима, за да монтирате и демонтирате вашата криптирана файлова система и да опростите процеса още повече.